Блокировка СПАМа с именем нашего домена

Набирает популярность рассылка писем с характерным вымогательством денег при помощи Bitcoin. Вроде бы ничего необычного, вот только выглядит данное письмо как будто отправлено от своего же ящика. Понятное дело такой поворот событий начнет смущать неподготовленного пользователя. А так ли нужна блокировка СПАМа с именем нашего домена?

Данный тип СПАМа весьма опасен. Представьте ситуацию: приходит письмо финансовому директору от директора компании с указанием перевести часть денег на указанный счет. И в данном письме в поле From: будет указано что письмо отправил именно директор компании. Понятное дело что бдительный финансовый директор может и позвонить для уточнения. Однако, если компания большая и счетов много, может и не звонить, а просто исполнить указание.

Рассмотрим на примере Postfix как можно заблокировать все письма которые пытаются нам отправить от якобы наших же доменов.

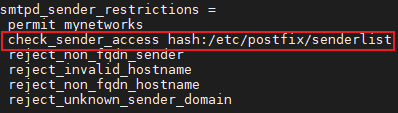

Открываем конфигурационный файл Postfix. Необходимо найти раздел smtpd_sender_restrictions

sudo nano /etc/postfix/main.cf

Добавляем строку: check_sender_access hash:/etc/postfix/senderlist

По умолчанию Postfix использует тип БД hash (его мы и указали выше). Но возможны еще варианты btree или dbm. Проверить какой тип БД использует ваш Postfix можно так

postconf | grep database_type

Какое значение будет в ответе такое и указываете в строке check_sender_access.

Создаем файл в котором будет информация о блокируемых доменах. Кстати, этот же файл можно использовать и для разрешения получения писем с определенных адресов, доменов.

sudo nano /etc/postfix/senderlist

Добавляем строку с доменом, письма от которого хотим запретить принимать

newadmin.ru REJECT You are SPAMMER

В данном случае я указал что все кто попытается отправить мне письма от моего домена newadmin.ru будут отклонены. В ответ о непринятии письма будет указана причина You are SPAMMER.

Создадим из файла /etc/postfix/senderlist индексированную БД для понимания postfix`ом

sudo postmap /etc/postfix/senderlist

Перезагружаем Postfix для считывания новых данных

sudo postfix reload

Давайте посмотрим после введенных изменение как реагирует наш почтовый сервер на “поддельную” отправку писем с нашего домена

Jan 26 09:41:02 relay3 postfix/smtpd[44656]: NOQUEUE: reject: RCPT from unknown[185.36.157.6]: 554 5.7.1 <admin@newadmin.ru>: Sender address rejected: You are SPAMMER; from=<admin@newadmin.ru> to=<admin@newadmin.ru> proto=ESMTP helo=<mail.ru>

Мы рассмотрели как происходит блокировка СПАМа с именем нашего домена. Данный вид спама считаю одним из самых опасных. Не пренебрегайте защитой. Спасибо за внимание, всего наилучшего!

в итоге, со своего же домена себе самому или любому другому почтовому адресу этого же домена почту на сервере не написать, так?

кхем…

нет не так, в файле /etc/postfix/main.cf раздел mynetworks при начальной настройке сервера вы указываете с каких IP адресов разрешена отправка сообщений. Так вот при использовании этого правила, разрешено будет отправлять сообщения с ваших доменов только с указанных IP адресов

И еще один нюанс: в списке ограничений ДО описанного в статье правила должно стоять правило permit_sasl_authenticated, а в postfix-e должна быть настроена SSL/TLS аутентификация по 587 или 465 порту.

Тогда клиенты, использующие SASL-auth, будут беспрепятственно отправлять почту из любого места на свой почтовый сервер, а спамеры по 25 порту будут отсеяны.